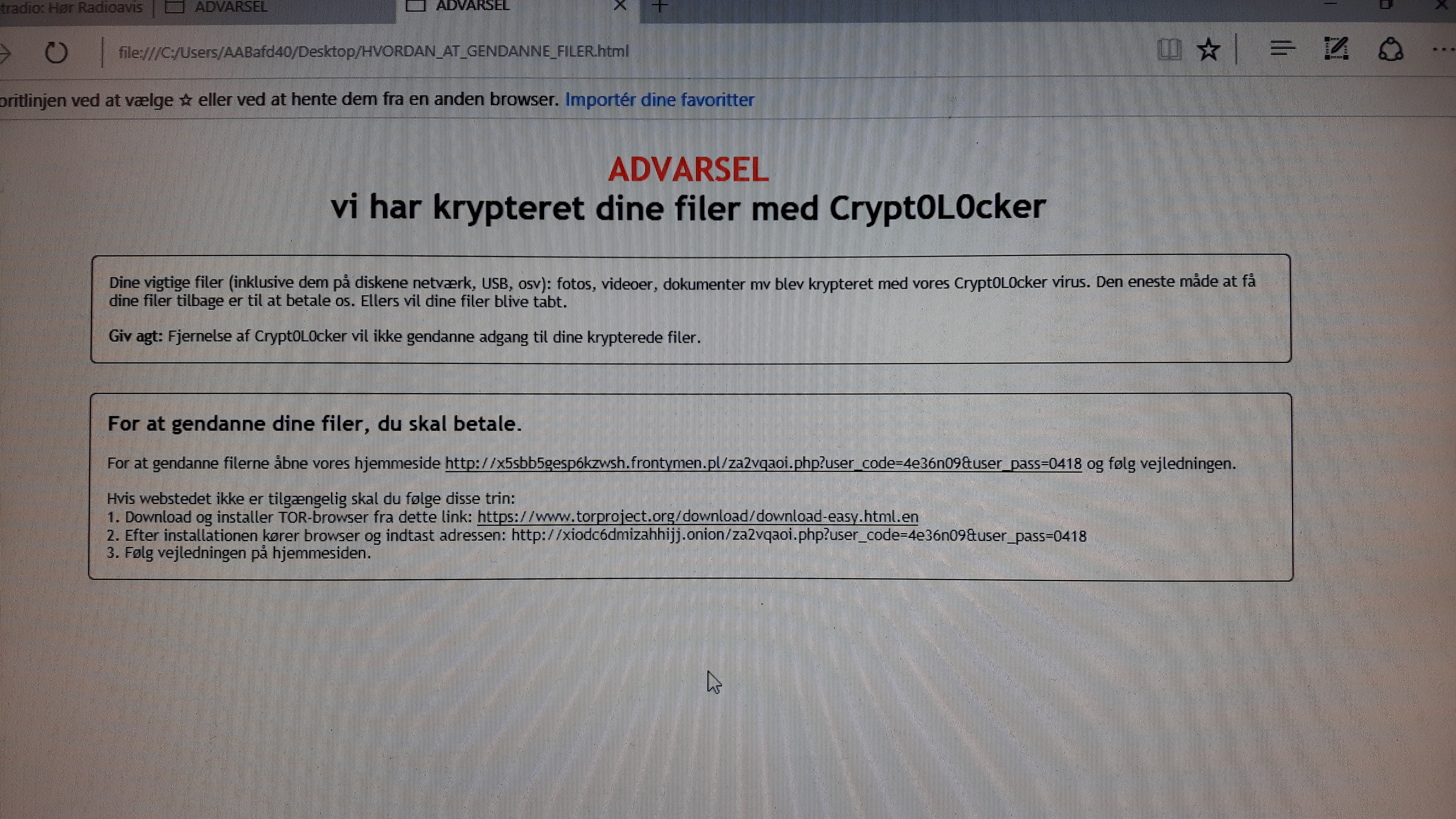

Så har endnu en af vore kunder været udsat for et ransomware angreb (crypt0l0cker).Især i en organisation med flere medarbejdere er det let at lade sig friste til at klikke på en henvisning i en mail med “Tak for din bestilling. Din ordrebekræftelse ligger her: xxxxxx (eller en track’n’trace henvisning). Og der var kun en enkelt stavefejl i den danske mail.

Denne gang blev vi stort set reddet af Dropbox: Dropbox fungerer ved at der ligger en kopi af dine filer i skyen og en kopi på alle de tilmeldte PCer og Mac’er. Dropbox programmet sørger for at kopiere disse filer hurtigt rundt, så snart der er ændringer. Det betyder at hvis du bliver angrebet af ransomware på en PC skal du hurtigst muligt sørge for at en af de andre tilmeldte enheder ikke har adgang til Internettet: Sluk PCen, flå ledningen ud, hug den over med en økse – hvad der nu er hurtigst. Allerbedst er det selvfølgelig, hvis du har en PC eller Mac, der har været på nettet for nylig, men som lige nu er slukket.

Så fjerner du “bare” ransomeware programet fra den angrebne PC (brug fx Malwarebytes), sletter alt hvad du har i Dropbox, tænder den uberørte PC, kopierer alt hvad der ligger i den lokale Dropbox filstruktur og tilslutter den igen til Internet: Nu vil Dropbox synkronisere indholdet, d.v.s. slette alle filer i Dropbox strukturen, hvorefter du igen kopierer det ind fra den kopi, du lige har taget.

Dropbox har i øvrigt også arkivering af filversioner, så du kan også udnytte dette til at hente en ældre, ukrypteret, udgave af filen, men det er et noget større arbejde med højreklik på alle filer.

Hvis du aktivt vil udnytte Dropbox til at beskytte mod ransomware og du har Dropbox på flere PCer/Mac’er så kan du slå Dropbox synkroniseringen fra mens du læser din mail eller foretager dig andet risikofyldt.

Dropbox kopien sikrer de fleste af dine egne filer i de mapper, du har tilmeldt Dropbox, men ransomware vil ramme en lang række andre filer som også kan være vigtige: hjælpefiler til programer, konfigurationsoplysninger m.v. så sikringen er ikke total.

Her er en liste over de fil-endelser, som crypt0l0cker (for tiden) krypterer:

.sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf, .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, .hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x, .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, .rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, wallet, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf, .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, .jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm, .odp, .ods, .odt .bak(+)